I følge de siste rapportene, nylig, en studie utført i fellesskap av forskerne fra noen kjente universiteter som tydelig viser at Android-opplåsingsmønsteret enkelt kan hackes ved å bruke denne enkle metoden.

HACK Enhver Android-mønsterlås ved å bruke denne enkle metoden

Et ekkolodd fungerer ved å sende ut akustiske signaler under vann, derfor er dette bølgene som beveger seg i det marine miljøet og når de kolliderer med et objekt spretter de, og returnerer dermed til utgangspunktet. Vanligvis tolker en ubåt eller et skip ganske enkelt signalene og kartlegger bunnopptaket for å gjenkjenne mulige farer.

Teknologien utviklet seg raskt under første verdenskrig og har blitt perfeksjonert gjennom årene. Et århundre senere snakker et team av forskere fra University of Lancaster (Storbritannia) og Linköping (Sverige) om å hacke en Android-telefon ved å gå inn gjennom opplåsingsmønsteret.

For å få til dette har de tidligere måttet konvertere telefonen til et ekkolodd. Ikke noe rart hvis vi tar i betraktning at en smarttelefon ikke sender ut lydbølger, men radiobølger.

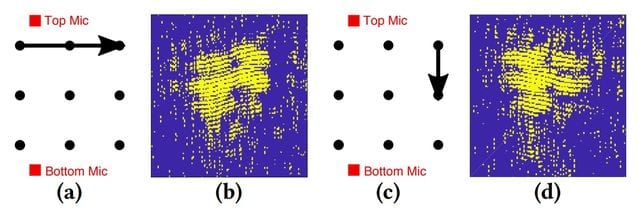

Derfor, for å løse dette “problemet”, sender forskere lyder (uhørbare for mennesker) gjennom høyttalerne og samler (gjennom mikrofonen) ekkoet som oppstår når noen tegner opplåsingsmønsteret sitt på skjermen. Send deretter dataene til en ekstern server, tren dem opp med maskinlæring (automatisk læring) og i løpet av noen minutter returnerer systemet passordet for å legge inn i Android-enheten.

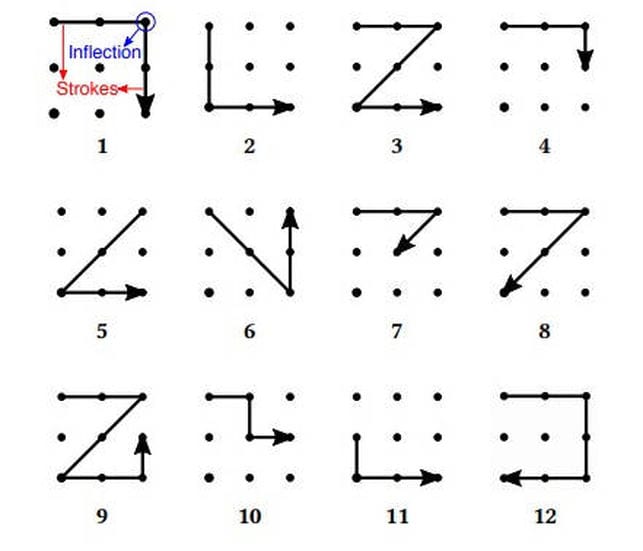

I et opplåsingsmønster er det 400 000 mulige kombinasjoner. Forskere fra begge universitetene har stolt på en tidligere studie som sikret at bare ved å legge inn 12 kombinasjoner, er 20 % av Android-enhetene som for tiden er på markedet hackbare. Herfra har de utviklet og trent sonarSnoop (navnet de har gitt til programvaren), og får på bare fire forsøk på å gjette en av disse 12 kombinasjonene. For dette må angriperen gå inn på offerets telefon eller i det minste få tilgang til høyttaleren og mikrofonen.

Bare i august i fjor svermet mer enn 300 apper som tillot DDoS-angrep mot andre enheter rundt om i verden i hyllene i Google Play Store. I mai 2017 publiserte et team av uavhengige forskere at Play Store hadde opptil 234 applikasjoner som ba om å få tilgang til telefonens mikrofon.

For å gjennomføre studien, “antok vi at en skadelig programvare som poserte som en god applikasjon ble lastet ned til offerets smarttelefon,” Peng Cheng, en av forfatterne av studien publisert på arxiv.org.

Skadevaren trenger ikke blokkere telefonen, bremse den eller vise permanente bannere, den trenger bare å få tilgang til mikrofonen og høyttaleren. “Det er ikke uvanlig at en installert applikasjon bruker dem, det er svært sannsynlig at brukeren ikke vil legge merke til angrepet,” fortsetter han.

Når mobilen er infisert, begynner høyttalerne å sende ut lyder med en frekvens mellom 18 og 20KHz, slik at hver gang offeret tegner mønsteret, spretter det resulterende ekkoet av lydbølgene og sonareffekten oppstår.

Det er ikke en umiddelbar teknikk siden “angriperen må observere en rekke opphevinger”, ifølge Peng. Selv om det bare tar noen få sekunder å tegne det, er det lengre tid å analysere dataene: det er her automatisk læring kommer inn.

Implikasjonene på tingenes internett

“Dette skjer etter at dataene er lagret og sendt til en ekstern server kontrollert av angriperen,” fortsetter forskeren. Det er her programvaren trenes og dens effektivitet forbedres i møte med fremtidige angrep.

Da det ble spurt om de allerede har prøvd teknikken sin for å prøve å låse opp beskyttede mobiltelefoner med en opplåsingskode, sa Peng nei. Derfor har de ennå ikke testet den på noen Apple iPhones. iPhone-ene til teknologigiganten Apple er imidlertid ikke umulige: et annet kinesisk team av forskere klarte å hacke dem gjennom ultralyd for et år siden.

Ibrahim Ethem Bagci, Utz Roedig og Jeff Van er de tre andre forskerne som signerer arbeidet med Peng. Utover det faktum at teknikken hans er gjennomførbar og tjener til å avsløre opplåsende mønstre, er implikasjonene mer bekymringsfulle.

Det er ikke vanskelig å tenke i dag på intelligente høyttalere som Google Home eller Amazon Echo koblet til nettverket permanent eller på tingenes internett, materialisert i TVer, ovner, mikrobølgeovner, kjøleskap, klokker og en rekke hverdagslige gjenstander.

“Hvis en angriper kontrollerer lydsystemet til disse enhetene, kan han/hun bruke dem til å observere brukerne (bevegelser, posisjoner, bevegelser osv.) Derfor vil dette ha noen sikkerhetsimplikasjoner som bør vurderes”, konkluderer forskeren fra University of Lancaster.

Så hva synes du om dette? Bare del alle dine synspunkter og tanker i kommentarfeltet nedenfor.